| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | |||

| 5 | 6 | 7 | 8 | 9 | 10 | 11 |

| 12 | 13 | 14 | 15 | 16 | 17 | 18 |

| 19 | 20 | 21 | 22 | 23 | 24 | 25 |

| 26 | 27 | 28 | 29 | 30 | 31 |

- WinPcap

- go

- AI

- dreamhack

- npcap

- 논문 리뷰

- Protocol

- Flutter

- Intel

- NMAP

- Apple Silicon

- forensic

- 악성코드 탐지

- python3.9.0

- 개발

- ida python

- 2024

- 스타트업

- ida pro

- 플러터

- cpu

- 모바일웹개발

- Scapy

- Python

- ida pro 7.6

- WarGame

- python3.9

- 프론트엔드

- 벡엔드

- python3.9.1

- Today

- Total

foxcomplex

IDA Python API 모듈 정리 + 사용법 (python 3.9 ver) 본문

0. 모듈 설명

1. 간단한 사용 방법

2. 예제 코드 및 결과 사진

0. 모듈 설명

해당 모듈 경로 - IDA 디렉터리 \ Python 내에 idaapi.py, idautils, idc 파일 3개 존재

idaapi : 핵심 API에 접근(직접 임포트 해야함) - 로우 레벨 데이터에 접근할 수 있도록 지원하는 기능 예) 메모리 주소 등등

idc : idc에서 쓸 수 있는 함수 사용 - IDC 함수들을 Wrapping 한 호환 모듈을 포함 예) 명령어 불러오기 등등

idautils : 각종 유틸리티 함수를 제공 - IDA Pro에서 사용가능한 하이 레벨 유틸리티 함수들을 포함 예) 세그먼트 주소 등등

1. 간단한 사용 방법

모듈 사용 방법

from idc import *

from idautils import *

from idaapi import *

예시 코드 및 결과

ea = here()

print ("0x%x" % (ea))

2. 간단한 예제 코드 및 결과 사진

악성코드 실행파일 가져온 참조 사이트

Interactive Online Malware Analysis Sandbox - ANY.RUN

Cloud-based malware analysis service. Take your information security to the next level. Analyze suspicious and malicious activities using our innovative tools.

app.any.run

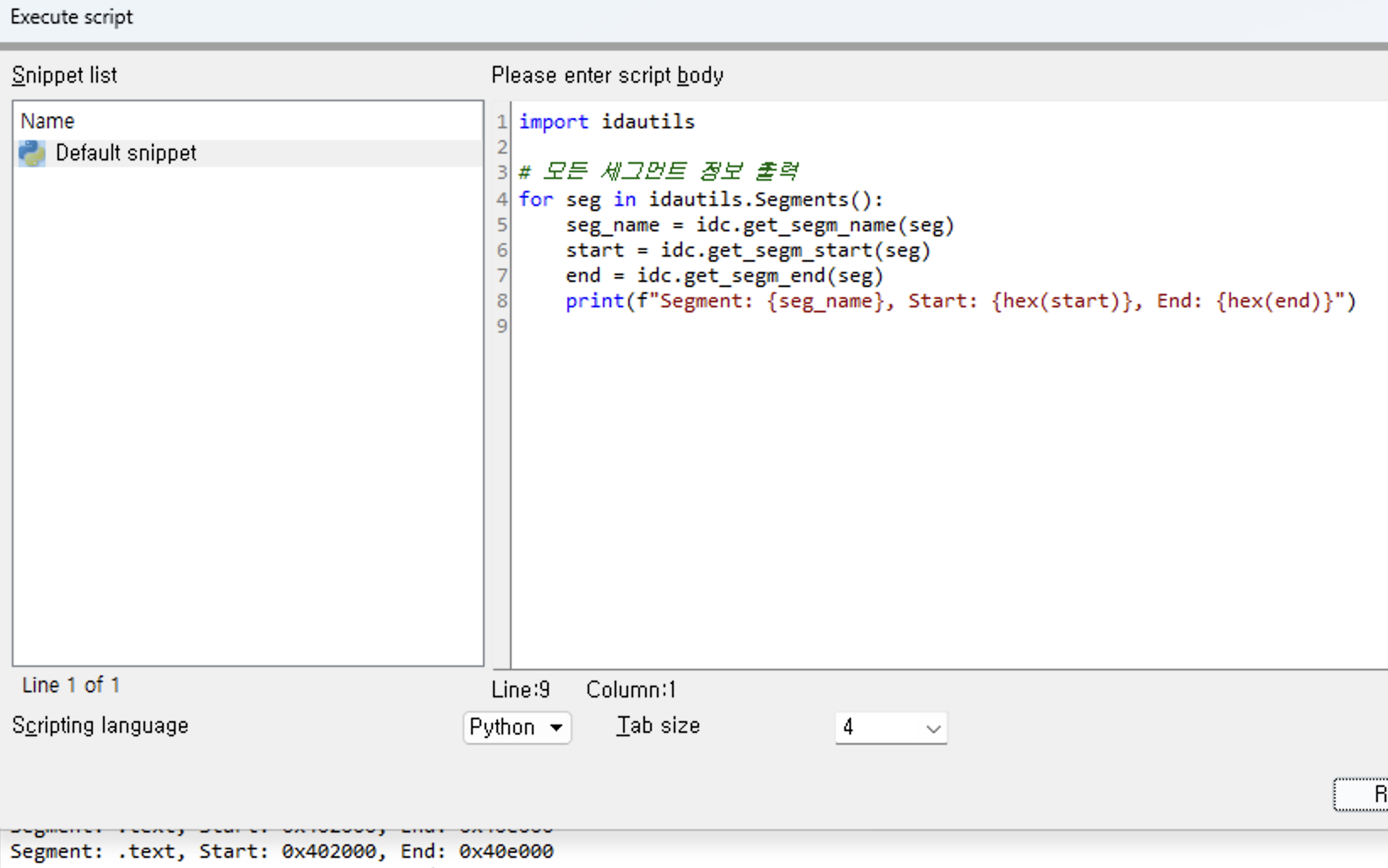

다음 사진은 idautils 예제 결과 입니다.

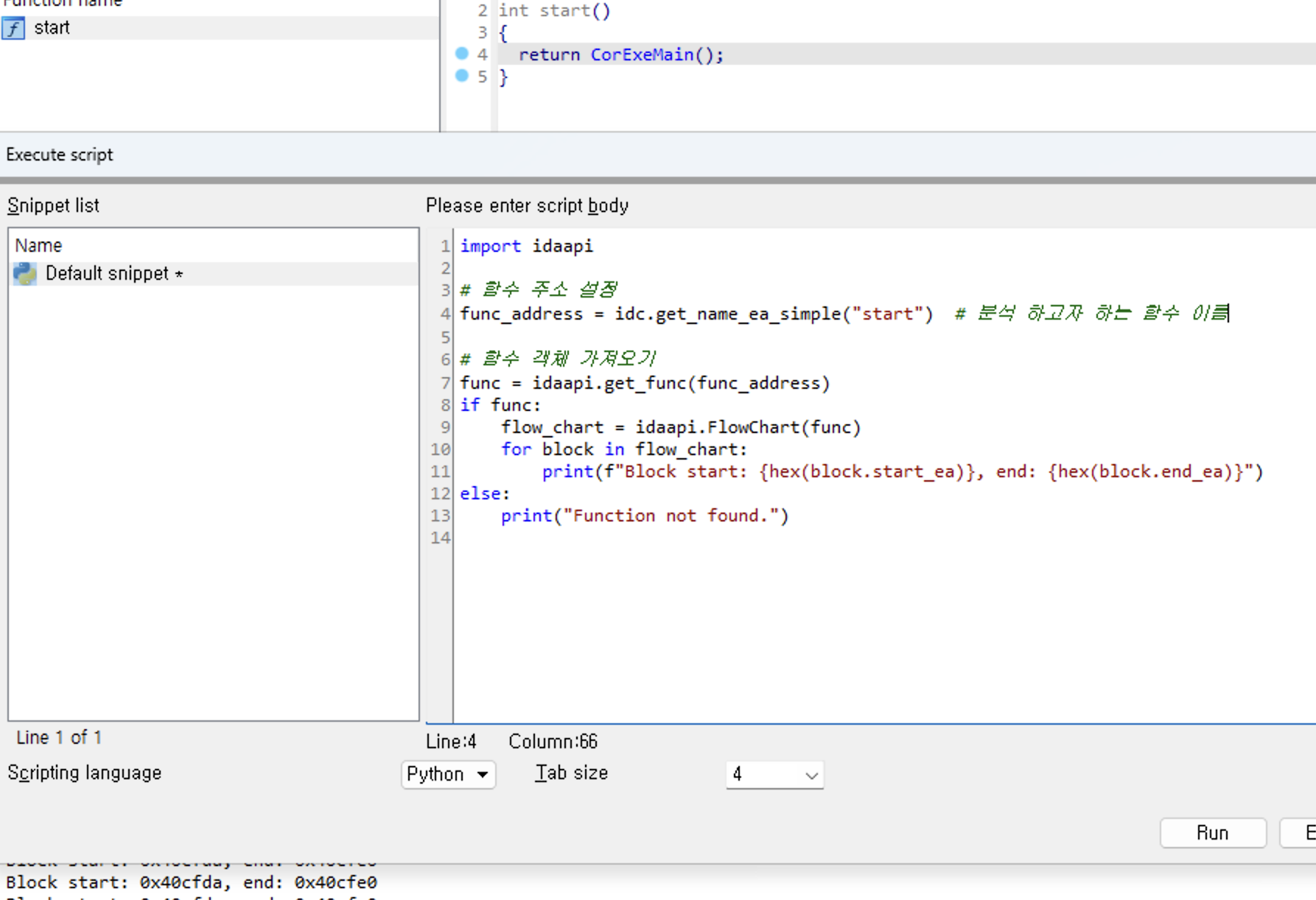

다음 사진은 실제 악성코드를 가지고 idaapi를 사용한 간단한 예제입니다.

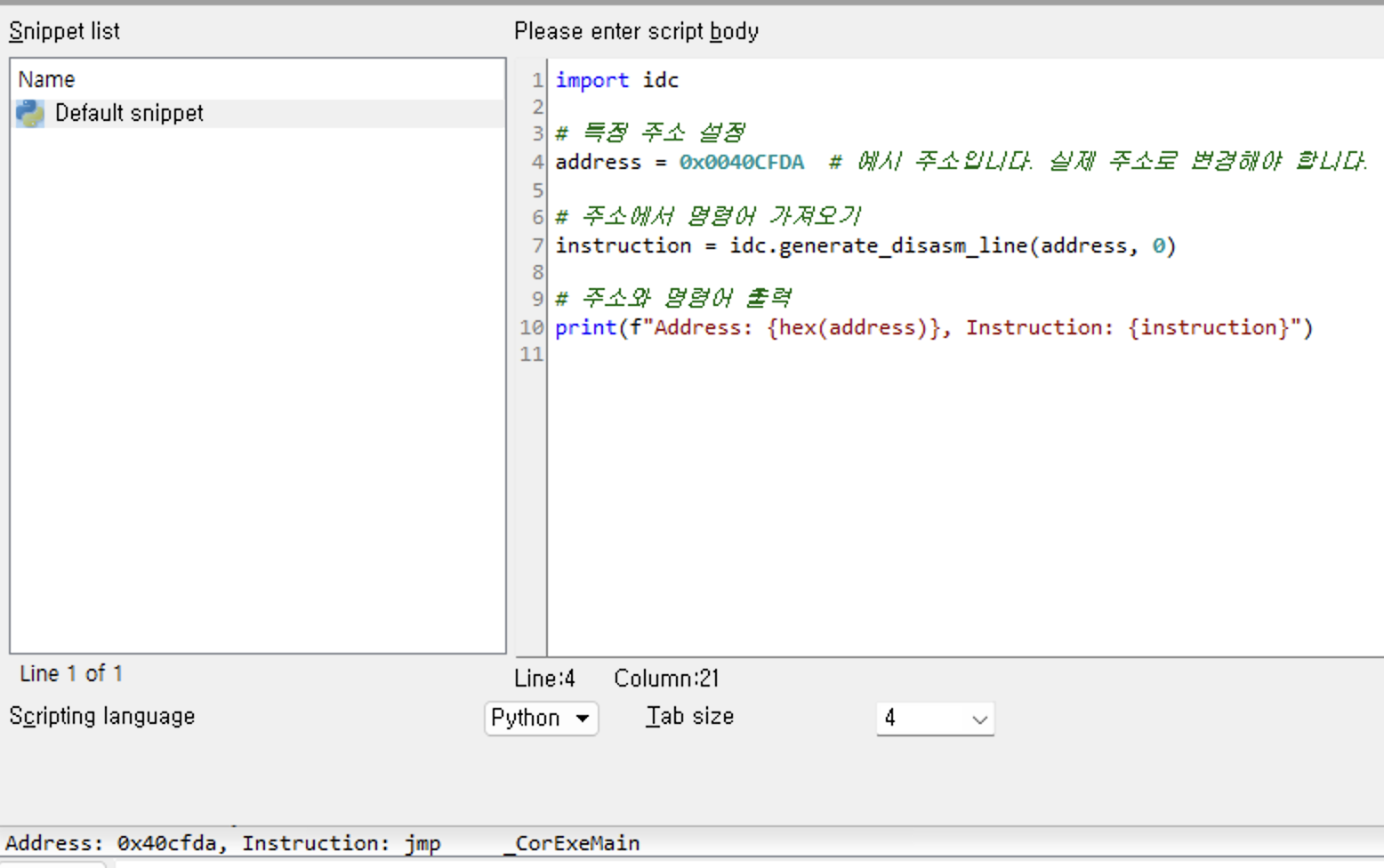

다음 사진도 실제 악성코드 샘플에서 0x0040CFDA에 존재하는 jmp _CorExeMain 명령어를 가져오는 것을 보여줍니다.

마지막으로 해당 파일의 해시 값을 가져오는 스크립트 예제입니다.

'악성코드 분석' 카테고리의 다른 글

| IDA Pro 7.6, Python 3.9, Npcap, scapy 런타임 오류 (0) | 2024.06.05 |

|---|---|

| IDA Python - socket, whois 모듈 예제 (0) | 2024.05.19 |

| IDA pro 7.6 - Python(3.9) api 실제 사용 간단 예제 모음 2024ver (0) | 2024.05.15 |

| IDA Pro 7.6 플러그인 설치 방법 - Python3.9(IDA Python) (0) | 2024.05.06 |

| Androxgh0st 악성코드와 관련된 알려진 침해 지표 보고서(2024.01.16) -요약 및 정리- (0) | 2024.05.03 |